Email « renouvellement de certificat SSL » : arnaque ou vrai message de votre hébergeur ?

Plusieurs fois par semaine, des clients nous contactent, la voix inquiète, avec le même email dans les mains : « Votre certificat SSL a expiré, cliquez ici pour renouveler. » Ma réponse est toujours la même - c'est une arnaque. Votre certificat se renouvelle tout seul, gratuitement, sans que vous ayez à faire quoi que ce soit. Voici pourquoi ces emails circulent, comment les démasquer en 30 secondes, et ce qu'il faut faire si vous avez cliqué.

Sommaire

- Pourquoi ces faux emails SSL se multiplient

- Ce que vous ignorez peut-être : votre SSL se renouvelle seul et gratuitement

- Anatomie d'un email de renouvellement SSL frauduleux

- 7 indices qui trahissent l'arnaque en 30 secondes

- Phishing SSL : ce que ces emails cherchent vraiment

- Comment vérifier l'état réel de votre certificat SSL

- Vous avez cliqué : les 4 actions à faire dans l'heure

- L'hébergement, l'angle mort de trop de maintenances WordPress

- FAQ - Arnaque email certificat SSL

Pourquoi ces faux emails SSL se multiplient

Ce n'est pas un phénomène nouveau, mais il s'est nettement intensifié depuis fin 2024. Les arnaques par email ont progressé de +34,7 % en un an d'après les chiffres APWG (Anti-Phishing Working Group) du premier semestre 2025, et les faux emails d'hébergeurs en font partie des variantes les plus répandues.

Le principe est simple et redoutablement efficace. Les arnaqueurs récupèrent en masse les adresses email associées à des noms de domaine via les données WHOIS - un registre public accessible à tous, qui contient le nom, l'adresse et l'email du propriétaire d'un domaine. Ils savent que leur cible possède un site web. Ils savent que le mot « SSL expiré » va déclencher une réaction de panique. Et ils savent que la grande majorité des propriétaires de sites ne savent pas exactement comment fonctionne un certificat SSL.

Le résultat ? Des emails graphiquement convaincants, imitant parfois à la lettre les couleurs et le style d'un hébergeur reconnu, avec un bouton orange, un tableau de faux détails techniques et une mention « statut : expiré » bien visible. Des dizaines de nos clients ont failli payer. Certains ont payé. C'est pour eux qu'on a écrit cet article.

Ce que vous ignorez peut-être : votre SSL se renouvelle seul et gratuitement

Deux choses que la plupart des propriétaires de sites ignorent - et que les arnaqueurs, eux, connaissent très bien.

Let's Encrypt a changé les règles du jeu

En 2014, une organisation à but non lucratif appelée Let's Encrypt a lancé une autorité de certification gratuite, automatique et ouverte à tous. L'idée : que tous les sites puissent avoir un certificat SSL valide sans débourser un centime. Résultat : plus de 500 millions de domaines utilisent Let's Encrypt aujourd'hui. C'est plus de la moitié du web sécurisé par HTTPS.

Ces certificats durent 90 jours, puis se renouvellent automatiquement. Vous ne faites rien. Votre hébergeur gère ça en coulisses, sans vous demander votre avis ni votre carte bleue.

Tous les hébergeurs sérieux l'incluent par défaut

O2Switch, OVHcloud, Infomaniak, LWS, Ionos, PlanetHoster, Hostinger - tous les hébergeurs grand public incluent Let's Encrypt dans leurs offres d'hébergement, sans surcoût. Si votre site affiche le cadenas dans la barre d'adresse de votre navigateur, votre certificat est actif. S'il expire (ce qui n'arrive quasiment jamais avec un hébergeur sérieux), votre hébergeur vous contacte via votre espace client, pas via un email non sollicité avec un bouton de paiement.

Anatomie d'un email de renouvellement SSL frauduleux

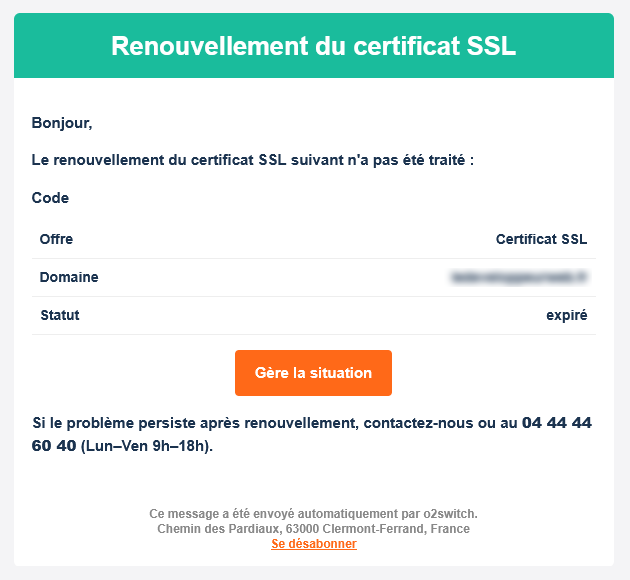

Voici une capture d'un email de ce type - celui que nos clients reçoivent régulièrement :

Au premier coup d'œil, cet email est troublant de crédibilité. Les couleurs correspondent à celles d'O2Switch. La mise en page est propre. Il y a un tableau de données techniques, un numéro de téléphone, une mention « message envoyé automatiquement ». Rien ne saute aux yeux immédiatement.

C'est exactement l'objectif. Alors regardons-le plus attentivement.

7 indices qui trahissent l'arnaque en 30 secondes

- Passez la souris sur le bouton sans cliquer. L'URL qui s'affiche en bas de votre navigateur ne pointe pas vers le domaine officiel de l'hébergeur - c'est systématiquement un domaine inconnu, parfois à consonance technique pour paraître légitime. C'est le test le plus fiable, et le plus rapide.

- Vérifiez l'adresse email de l'expéditeur. L'en-tête « De » peut afficher un nom d'affichage comme « O2Switch », mais l'adresse réelle est souvent un domaine générique ou légèrement modifié (ex :

noreply@o2switch-support.netau lieu de@o2switch.fr). Un seul caractère de différence suffit à tromper. - Aucune personnalisation. Un vrai email de votre hébergeur vous appelle par votre prénom et mentionne votre numéro client ou votre identifiant. « Bonjour, » tout seul, c'est un signal d'alarme clair - l'arnaqueur ne connaît que votre adresse email, rien d'autre.

- Le bouton utilise un verbe familier ou mal conjugué. Dans l'exemple ci-dessus, le bouton dit « Gère la situation » - la forme tu de l'impératif dans un email professionnel censé venir d'un hébergeur. Un vrai email dirait « Gérez la situation » ou « Accéder à mon espace client ». Ce type de faute glisse souvent inaperçu, mais elle est là.

- Le champ « Code » est vide ou générique. Les faux emails affichent souvent un tableau de données techniques pour paraître légitimes, mais ces données sont soit vides, soit inventées. Aucune référence à votre numéro de contrat réel.

- L'urgence est le levier central. « Expiré », « non traité », « agissez maintenant ». Cette pression temporelle est la mécanique de base de toute arnaque. Elle court-circuite la réflexion. Prenez trente secondes, respirez, et passez la souris sur le lien.

- Un lien « se désabonner » au bas du mail. Vous n'avez jamais souscrit à une liste de diffusion chez cet expéditeur. Ce lien ne sert pas à vous désabonner - il sert à confirmer que votre adresse email est active, ce qui a de la valeur pour les spammeurs.

Phishing SSL : ce que ces emails frauduleux cherchent vraiment

Ces emails ne veulent pas tous la même chose. Trois variantes circulent, avec des niveaux de danger assez différents.

L'arnaque au paiement direct

Le lien mène vers un formulaire de paiement frauduleux. Vous entrez votre numéro de carte, votre date d'expiration, votre CVV. L'escroc prend l'argent - généralement entre 20 et 150 € pour un « renouvellement SSL d'un an » - et vos données bancaires avec. C'est la variante la plus directe et la plus courante.

Le vol d'identifiants

Le lien mène vers une fausse page de connexion imitant votre hébergeur, votre interface WordPress ou votre messagerie. Vous entrez vos identifiants. L'escroc les récupère, accède à votre site, votre hébergement, vos emails. À partir de là, il peut installer un backdoor, voler vos données clients, ou utiliser votre infrastructure pour des campagnes de spam.

Le vol ou transfert de domaine

C'est la plus sophistiquée des trois. Le lien mène vers un faux registrar. L'escroc vous invite à « confirmer » votre domaine, ce qui déclenche en réalité une demande de transfert. Récupérer un domaine transféré de cette façon peut prendre des semaines et nécessite une procédure juridique. Selon les cas, certains domaines ne sont jamais récupérés.

Comment vérifier l'état réel de votre certificat SSL

Si vous avez un doute sur l'état de votre certificat, voici trois méthodes fiables - aucune ne nécessite de cliquer sur quoi que ce soit dans un email reçu.

1. Le cadenas dans votre navigateur

Ouvrez votre site dans Chrome, Firefox ou Edge. Cliquez sur le cadenas à gauche de l'URL dans la barre d'adresse. Vous verrez « La connexion est sécurisée » et, en cliquant sur « Ce certificat est valide », les détails complets : émetteur, date d'expiration, domaine couvert. Si votre certificat est valide, vous le voyez là, en trois secondes.

2. SSL Labs - le test complet

SSL Labs de Qualys est l'outil de référence pour analyser en profondeur un certificat SSL. Entrez simplement l'URL de votre site, lancez le test. Vous obtenez une note (A, B, C…) et tous les détails techniques. Gratuit, sans inscription.

3. Votre espace client hébergeur

Connectez-vous directement à votre hébergeur depuis votre navigateur (jamais depuis un lien reçu par email). Chez O2Switch, l'état de vos certificats SSL est visible dans cPanel → section « Sécurité » → « SSL/TLS Status ». Chez OVHcloud, dans l'espace client → Hébergement → SSL. Vous verrez la date d'expiration réelle et l'état du renouvellement automatique.

Vous avez cliqué : les 4 actions à faire dans l'heure

Ne pas paniquer. Mais agir vite. Le temps joue contre vous si des identifiants ou des données bancaires ont été transmis.

L'hébergement, l'angle mort de trop de maintenances WordPress

Ces arnaques fonctionnent parce que l'hébergement reste un angle mort pour la plupart des propriétaires de sites. Le certificat SSL, la version de PHP, l'état des sauvegardes, la réputation IP - ce sont des paramètres critiques, mais personne ne les regarde. C'est une couche d'infrastructure qui, mal surveillée, devient une surface d'attaque.

Si vous saviez en un coup d'œil que votre SSL expire le 14 juillet et se renouvelle automatiquement le 11, aucun email urgentiste ne vous ferait réagir.

L'hébergement n'est pas qu'un « endroit où votre site est stocké ». C'est une couche d'infrastructure qui, si elle est mal surveillée, devient une surface d'attaque - que ce soit via une vraie faille (comme la CVE-2026-41940 dans cPanel que nous avons couverte récemment) ou via la manipulation sociale de son propriétaire. Les risques liés à l'absence de maintenance sont bien réels - et ils dépassent largement WordPress lui-même.

FAQ - Arnaque email certificat SSL

Mon hébergeur m'envoie-t-il vraiment des emails pour renouveler mon certificat SSL ?

Non, dans l'immense majorité des cas. Les hébergeurs qui utilisent Let's Encrypt - O2Switch, OVHcloud, Infomaniak, LWS, Ionos et pratiquement tous les autres - renouvellent votre certificat automatiquement, sans intervention de votre part et sans vous demander de payer. Si vous avez souscrit à un certificat SSL payant (EV, wildcard), le renouvellement est notifié dans votre espace client, pas dans un email non sollicité avec un bouton de paiement.

Mon certificat SSL peut-il expirer sans que je sois prévenu ?

Avec un hébergeur sérieux et Let's Encrypt, quasiment non. Le renouvellement est automatique tous les 90 jours. Vous pouvez vérifier à tout moment l'état de votre certificat en cliquant sur le cadenas dans votre navigateur, ou via SSL Labs. En cas de problème réel - ça peut arriver, notamment après un changement de nom de domaine ou une migration d'hébergement - c'est votre espace client qui vous en informe.

Comment distinguer un vrai email de mon hébergeur d'un faux ?

Le test le plus fiable : passez la souris sur le bouton ou le lien sans cliquer. L'URL affichée en bas de votre navigateur doit correspondre exactement au domaine officiel de votre hébergeur. Vérifiez aussi l'adresse email complète de l'expéditeur. En cas de doute, n'utilisez jamais les liens de l'email - ouvrez votre navigateur, tapez l'adresse de votre hébergeur, connectez-vous. Trente secondes suffisent à lever tous les doutes.

J'ai reçu cet email mais je ne suis pas hébergé chez O2Switch. Est-ce quand même une arnaque ?

Oui, presque certainement. Les arnaqueurs envoient ces emails en masse à des milliers d'adresses collectées via WHOIS. Ils espèrent que certains destinataires sont effectivement clients de l'hébergeur imité. Le fait que l'email mentionne un hébergeur qui n'est pas le vôtre est en lui-même un signal clair. Il arrive aussi que ces emails ciblent des hébergeurs très répandus - OVHcloud, 1&1, Ionos - pour maximiser le taux de succès.

Faut-il payer pour avoir un certificat SSL valide sur son site WordPress ?

Non. Let's Encrypt est gratuit, automatique et reconnu par 100 % des navigateurs modernes. Le petit cadenas dans la barre d'adresse signifie que votre site est sécurisé - gratuitement. Les certificats SSL payants existent pour des usages spécifiques (sites e-commerce à fort volume, certifications légales, multi-domaines), mais ils sont souscrits volontairement. Personne ne vous demandera jamais de les renouveler via un email non sollicité.

Comment ne plus tomber dans le piège d'un faux email de renouvellement SSL

Ces emails sont conçus pour déclencher une réaction instinctive - la peur de perdre son site. Et ils sont de mieux en mieux faits. Graphiquement, techniquement, parfois même linguistiquement.

Mais ils ont tous le même talon d'Achille : la souris. Passez la souris sur le bouton sans cliquer, regardez l'URL qui s'affiche, et la réponse est là. En trente secondes, sans aucune compétence technique.

Le bon réflexe : traiter tout email urgent lié à votre site ou votre hébergement avec la même méfiance qu'un SMS vous demandant vos coordonnées bancaires. Connectez-vous directement à votre espace client par votre navigateur. Et si vous avez le moindre doute, envoyez-le-nous - c'est exactement pour ça qu'on est là.